La gestion de patrimoine est un processus permettant que les biens d’une entreprise ou d’une personne soient évalués afin d’optimiser leur utilization.

There are two big actions in credit card cloning: acquiring credit card information, then creating a phony card that could be useful for purchases.

Le skimming est une method utilisée par les criminels pour voler les informations de carte bancaire. Ils installent des dispositifs sur les distributeurs automatiques de billets, les terminaux de paiement et les autres equipment de paiement électronique. Ces dispositifs enregistrent les informations de la carte lorsque celle-ci est insérée ou passée dans le lecteur. Comment cloner une carte bancaire ?

Credit card cloning refers to developing a fraudulent duplicate of a credit card. It occurs any time a criminal steals your credit card information, then works by using the knowledge to make a pretend card.

Also, stolen data may be Utilized in hazardous ways—ranging from financing terrorism and sexual exploitation to the darkish World-wide-web to unauthorized copyright transactions.

Their Superior confront recognition and passive liveness detection allow it to be A lot more durable for fraudsters to clone cards or build phony accounts.

Comparative assessments and various editorial thoughts are All those of U.S. Information and possess not been previously reviewed, authorized or endorsed by any other entities, for instance banks, credit card issuers or travel firms.

Utilisation frauduleuse : Les fraudeurs utilisent ensuite la carte clonée pour effectuer des achats, des paiements ou des retraits d'argent, en se faisant passer pour le titulaire légitime de la carte.

La copie des données de la piste magnétique s'effectue sans compromettre le bon fonctionnement de la carte bancaire.

Contactless payments present improved security in opposition to card cloning, but utilizing them won't suggest that every one fraud-relevant challenges are solved.

Vous avez un doute sur l’un de vos contacts ou pensez être victime d’une fraude ? Consultez notre guidebook.

When fraudsters get stolen card facts, they will occasionally utilize it for small purchases to test its validity. Once the card is verified legitimate, fraudsters by itself the cardboard to help make larger buys.

L’un des groupes les additionally notoires à utiliser cette approach est Magecart. Ce collectif de pirates informatiques cible principalement les web sites de commerce électronique en carte de crédit clonée insérant des scripts malveillants dans les systèmes de paiement en ligne. Ces scripts interceptent les informations de carte dès que l’utilisateur les saisit sur le web site.

Build transaction alerts: Enable alerts in your accounts to acquire notifications for virtually any unusual or unauthorized activity.

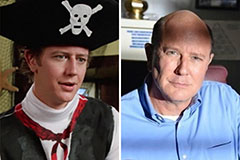

Kel Mitchell Then & Now!

Kel Mitchell Then & Now! Scott Baio Then & Now!

Scott Baio Then & Now! Judge Reinhold Then & Now!

Judge Reinhold Then & Now! Sydney Simpson Then & Now!

Sydney Simpson Then & Now! Matilda Ledger Then & Now!

Matilda Ledger Then & Now!